Ein Sicherheitsupdate für Googles Browser Chrome

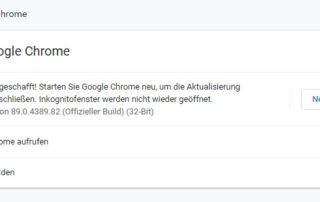

Aktuell haben es Angreifer wieder auf Chrome abgesehen und attackieren den Browser. Außer dieser Lücke haben die Entwickler noch weitere geschlossen; darunter auch eine „kritische“. In seiner Warnmeldung dazu gibt Google an, Exploit-Code für eine mit dem Bedrohungsgrad „hoch“ eingestufte Lücke (CVE-2021-4102) gefunden zu haben. Die knappe Beschreibung legt nahe, dass Angreifer einen Speicherfehler erzeugen könnten. So etwas führt dann meist dazu, dass Schadcode auf Computer gelangt. Noch weitere Schwachstellen beseitigt Die kritische Sicherheitslücke (CVE-2021-4098) macht die Inter-Process-Communications (IPC) Mojo von Chrome angreifbar. Auch bei dieser Schwachstelle fehlt eine Beschreibung von möglichen Angriffsszenarien. Der Entdecker der Lücke vom Google Sicherheitsforscherteam Project Zero spricht dabei von einer unzureichenden Datenvalidierung. Über alles haben die Entwickler fünf Lücken in Chrome 96.0.4664.110 für Linux, macOS und Windows geschlossen. Unter macOS aktualisiert sich der Browser automatisch, bei den meisten Windows-Systemen ebenfalls. Um die auf einem Computer aktuell installierte Version zu prüfen, klickt man auf die drei vertikal angeordneten Punkte oben rechts und dann auf Hilfe, Über Google Chrome. Damit wird dann letztlich auch das Update ge startet.