Ab sofort können die DNS-Server beziehungsweise Resolver des US-Unternehmens Cloudflare unter den öffentlichen IP-Adressen 1.1.1.1 und 1.0.0.1 genutzt werden. Das kündigt das Unternehmen in einem Blogeintrag an. Die beiden Server sind für rekursive Domainauflösung ausgelegt, wie es im Internet normalerweise Standard ist.

Ab sofort können die DNS-Server beziehungsweise Resolver des US-Unternehmens Cloudflare unter den öffentlichen IP-Adressen 1.1.1.1 und 1.0.0.1 genutzt werden. Das kündigt das Unternehmen in einem Blogeintrag an. Die beiden Server sind für rekursive Domainauflösung ausgelegt, wie es im Internet normalerweise Standard ist.

Außerdem unterstützen beide Server DNS-over-HTTPS und DNS-over-TLS, wodurch die DNS-Abfragen selbst verschlüsselt werden können. Cloudflare weist besonders auf die schnellen Reaktionszeiten und auf die Sicherheit dieses DNS-Systemes hin.

Die Server haben sehr geringe Latenzzeiten

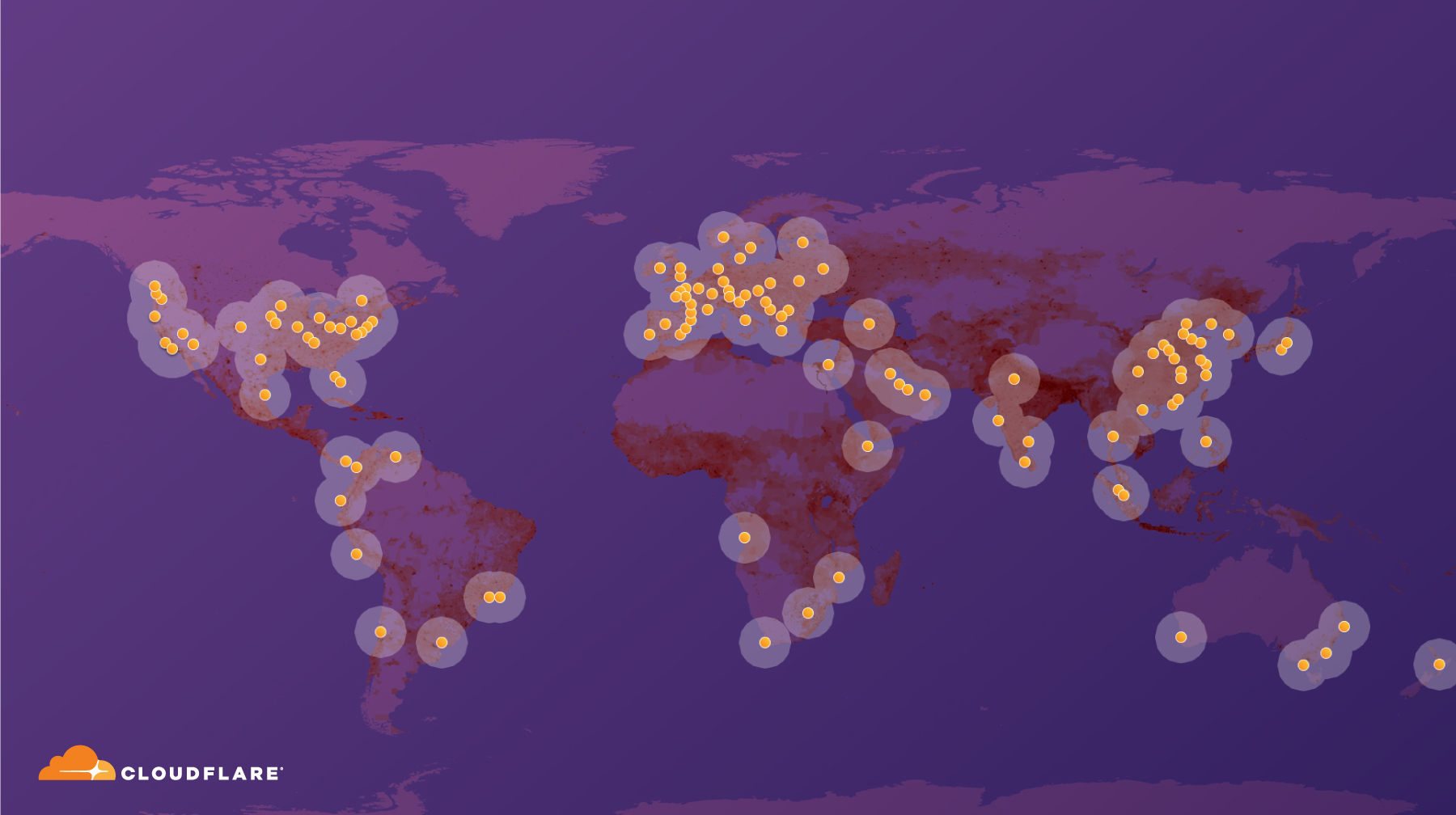

Das Unternehmen hat den DNS-Dienst im März 2018 auf 31 Rechenzentren weltweit verteilt. Ein Großteil der Standorte befindet sich in Europa, in China und in den USA, deshalb sind kurze Latenzzeiten zumindest für diese Kontinente und Länder nicht erstaunlich.

Erste Tests zeigen gute Resultate. Nykolas Z vom Medium-Blog hat auch die Leistung verglichen. Danach kann keiner der dabei getesteten DNS-Dienste einen großen Geschwindigkeitsvorsprung erreichen, aber Cloudflare ist immer an erster Stelle dabei. Verglichen wurde die Cloudflare-DNS mit den Servern von Google (8.8.8.8), von Quad9 (9.9.9.9 ) und von OpenDNS (208.67.222.222).

Eine Frage der Datensicherheit

Für die dauerhafte Nutzung stellt sich die Frage, ob man als Nutzer seine über das Internet gesendeten Daten an ein unreguliertes Unternehmen, insbesondere aus Staaten wie den USA, übertragen sollte.

Denn DNS-Server speichern zum Beispiel aufgerufene Domains inklusive Bestimmungs- und Herkunftsort, also den Client oder Provider des Clients. Auch Metadaten der Voice-over-IP-Dienste werden dabei gespeichert.

Wenn Dritte wie zum Beispiel der US-Geheimdienst NSA darauf Zugriff bekommen, kann das für manche Nutzer stark gegen die Nutzung sprechen.

Die Alternative wäre dann, wie üblich den DNS-Server des eigenen Internetproviders zu nutzen. Die sind aber meist nicht besonders schnell. Es wird auch berichtet, dass einige Provider gar keinen eigenen DNS-Server mehr betreiben, sondern stattdessen ihre Anfragen auf den DNS-Server von Google (8.8.8.8) weiterleiten – das wäre dann „den Teufel mit Beelzebub austreiben“.