Die Fachhochschule Münster hat sich die Standards und die konkreten Umsetzungen der Email-Verschlüsselung mit PGP und S/MIME genauer angeschaut und ist zu einem vernichtenden Urteil gekommen:

Die Fachhochschule Münster hat sich die Standards und die konkreten Umsetzungen der Email-Verschlüsselung mit PGP und S/MIME genauer angeschaut und ist zu einem vernichtenden Urteil gekommen:

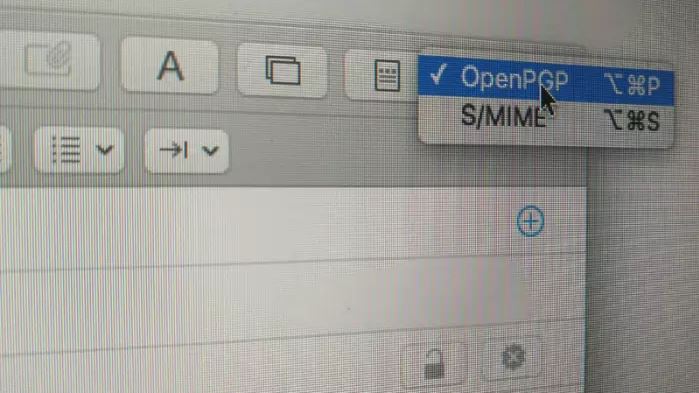

S/MIME und OpenPGP können die Sicherheit von verschlüsselt versandten Nachrichten nicht ausreichend sicherstellen. Angreifer, welche die verschlüsselt verschickten Emails abfangen und manipulieren können, können sich auch Zugang zu Teilen des Klartexts der Nachricht verschaffen, warnen die Experten rund um Sebastian Schinzel von der FH Münster.

Von dem „Efail“ genannten Problem sind praktisch alle Programme betroffen, die Email-Verschlüsselung umsetzen – von Microsofts Outlook und Windows Mail bis hin zu Mozillas Thunderbird und Apple Mail.

Besonders gefährlich ist das bei dem vor allem im Firmenumfeld eingesetzten S/MIME, wobei die Münsteraner Forscher letztlich diesen Standard als „unrettbar kaputt“ erklären.

Aber auch das aus der Graswurzelbewegung kommende PGP weist gravierende Probleme auf, die sich für ganz konkrete Angriffen ausnutzen lassen. Hier besteht jedoch die Hoffnung, dass die Probleme durch Updates der Hersteller von OpenPGP-Erweiterungen wie beispielsweise Enigmail mittelfristig entschärft werden können.

Nur vorbeugende Maßnahmen helfen ein wenig

Um sich gegen Efail zu schützen, kann man in der aktuellen Situation im Grunde nur auf den Versand sehr brisanter Informationen per Email verzichten.

Aber vorbeugende Maßnahmen wie z.B. das Deaktivieren der Anzeige von HTML und des Nachladen externer Elemente wie Grafiken entschärfen die Situation deutlich. Das empfiehlt auch schon der GnuPG-Autor Werner Koch in einer ersten Stellungnahme.

Andere Stimmen empfehlen die Ende-zu-Ende-Verschlüsselung des Messengers Signal. Diese setzt nämlich anders als OpenPGP und S/MIME Kryptografie nach dem aktuellen Stand der Technik um und ist vor den bei Email jetzt diagnostizierten Problemen sicher.

Man kann übrigens mit Signal auch Dateien gesichert übertragen…